طبق گزارشی جدید نسخه تازه ای از بدافزار جاسوسی FinSpy برای اندروید و iOS منتشر شده که قادر است اطلاعات شخصی کاربران از قبیل فهرست مخاطبان، پیام های اس ام اس/ ام ام اس، ایمیل ها، تقویم، موقعیت GPS، عکس ها و فایل های موجود در حافظه، تماس های صوتی ضبط شده و بسیاری اطلاعات دیگر را حتی از محبوب ترین پلتفرم های پیام رسان ایمن دنیا گردآوری کند.

FinSpy ابزاری هدفمند است که توسط شرکت اروپایی گاما توسعه داده شده است و به دولت ها و سازمان های مجری قانون فروخته می شود. این بدافزار جاسوسی از سال 2011 تاکنون در فضای سایبری حضور داشته با این حال چندی پیش شرکت روسی کسپرسکی نسخه های جدیدی از آن را در برخی نقاط دنیا از جمله میانمار پیدا کرد. براساس اعلام کارشناسان این شرکت، تاکنون ده ها گوشی موبایل به این بدافزار جاسوسی آلوده شده اند.

کسپرسکی در مطلبی پیرامون این بدافزار جاسوسی چنین آورده است:

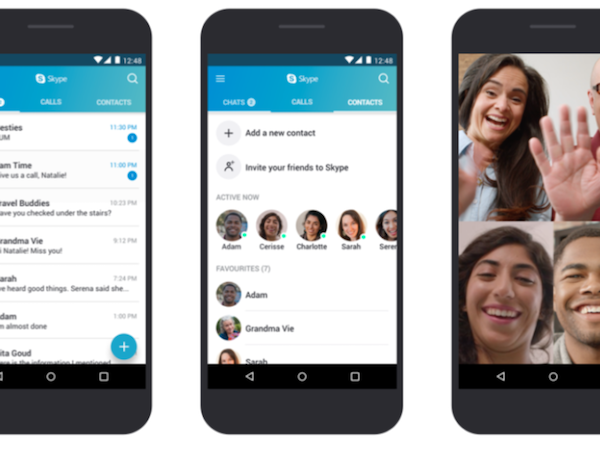

FinSpy میتواند تقریبا هر فعالیتی که از طریق دستگاه های موبایل انجام می گیرد را رصد کند که از آن جمله میتوان به ضبط تماس های VoIP از طریق اپ هایی نظیر اسکایپ و واتس اپ اشاره کرد. او اضافه کرد که اپ های مورد هدف این بدافزار جاسوسی حتی پیام رسان های امنی نظیر تلگرام و سیگنال را هم شامل می شوند و بعد از حضور موفق FinSpy در گجت مورد نظر، هکر به نظارتی بدون محدودیت روی فعالیت های آن دست پیدا می کند.

اما در مواردی که قربانی کاربر iOS باشد امکان اجرای این بدافزار صرفا روی دستگاه های جیلبریک شده میسر خواهد بود و هکر برای جیلبریک کردن گوشی باید به آن دسترسی فیزیکی داشته باشد. اگر هم موبایلی از قبل جیلبریک شده باشد از روش های ریموت برای آلوده سازی دستگاه استفاده می شود که عبارتند از ارسال ایمیل یا پیام های مخرب SMS که از طریق پایانه اپراتوری FinSpy امکان فرستادنشان وجود دارد.

باید اضافه کنیم جدیدترین نسخه این بدافزار صرفا با iOS 11 یا نسخه های پایین تر سازگاری دارد و نسخه های بالاتر آن طبق گزارش کسپرسکی آسیب پذیر نیستند.

در عین حال اما نسخه ویژه اندروید این بدافزار جاسوسی در صورتی که هکر دسترسی فیزیکی به گوشی داشته باشد به صورت دستی قابل نصب است. در غیر اینصورت هم مجرمان سایبری میتوانند با استفاده از همان روش های ریموت یاد شده برای iOS گوشی هدف را آلوده کنند.

ردپای این بدافزار جاسوسی در 20 کشور دنیا پیدا شده است

کسپرسکی اعلام کرده که در بررسی هایش ردپای این بدافزار را در بیش از 20 کشور دنیا مشاهده کرده است و با در نظر داشتن ابعاد مشتریان گاما احتمال می رود که تعداد قربانیان آن بیشتر از حد پیش بینی شده قبلی باشد. علاوه بر این گفته شده که اپراتورهای FinSpy اهداف خود را با دقت بسیار بالایی انتخاب میکنند و رفتار این بدافزار جاسوسی را برای قربانیان خود به شکلی سفارشی طراحی می کنند تا به اطلاعات مد نظرشان دست پیدا کنند.

طبق گفته کسپرسکی، توسعه دهندگان این بدافزار جاسوسی به صورت مستمر آن را به روز رسانی میکنند و از زمان افشا شدن سورس کد این بدافزار در سال 2014 تا به امروز گروه گاما بخش های قابل توجهی از آن را بازسازی و پشتیبانی آن از اپ های پیام رسان مختلف را میسر کرده است.